你将学到

你将学到

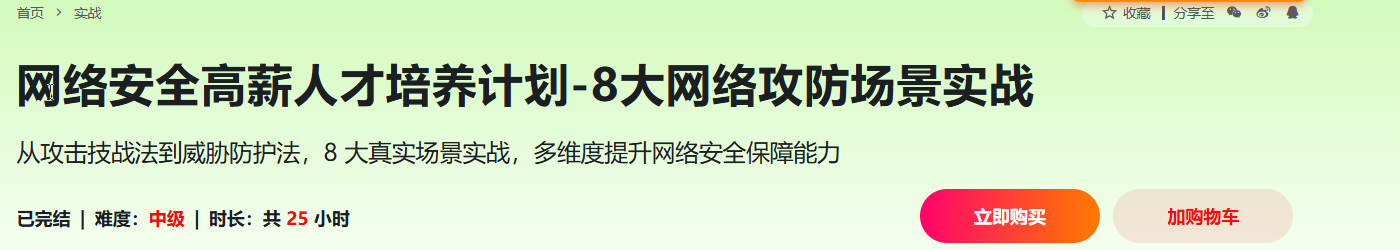

- 掌握网络安全事件处理流程

- 掌握8种网络事故处理技巧

- 掌握8种经典网络攻击原理

- 掌握8种安全防范加固技术

- 掌握8种经典网络攻击过程

- 专项提升网络安全防护能力

课程简介

网络安全是企业安全的重中之重,谁能解决网络安全问题,谁就能成为企业持续需要的高薪核心人才,网络安全职业发展前景非常可观。因此,慕课网全新推出网络安全高薪人才培养计划,课程将通过8大网络攻防场景实战,带你掌握8种经典网络攻击原理、攻击过程、事故处理技巧,以及安全防范加固技术,多维度提升网络安全防护能力。如果你希望成为企业不可或缺的人才,那就来学习这门课吧!

第1章 课程介绍

1 节|7分钟

-

视频:1-1 课程导学试看06:16

第2章 网络安全工程师,如何提升解决安全问题的能力?

7 节|84分钟

-

视频:2-1 章节介绍02:26

-

视频:2-2 网络安全的挑战与现状09:35

-

视频:2-3 黑客视角的攻击技战法试看23:10

-

视频:2-4 企业视角的威胁防护法试看15:00

-

视频:2-5 网络安全工程师需要具备的硬实力06:49

-

视频:2-6 网络安全法律法规01:44

-

视频:2-7 实验环境说明25:07

第3章 网络安全 – 必备工具集

11 节|137分钟

-

视频:3-1 章节介绍03:04

-

视频:3-2 Windows系统应急工具PCHunter-火绒剑-Systracer21:54

-

视频:3-3 systracer-火绒剑-pchunter手动清理病毒综合应用(一)11:25

-

视频:3-4 systracer-火绒剑-pchunter手动清理病毒综合应用(二)15:45

-

视频:3-5 基线配置核查工具18:26

-

视频:3-6 Windows系统日志查看工具 Log Parser22:10

-

视频:3-7 网络流量分析工具-wireshark安装07:21

-

视频:3-8 网络流量分析工具-wireshark网卡设置13:09

-

视频:3-9 网络流量分析工具-wireshark过滤(一)11:48

-

视频:3-10 网络流量分析工具-wireshark过滤(二)09:19

-

视频:3-11 章节总结02:06

第4章 黑客爱在什么地方搞事情?

16 节|229分钟

-

视频:4-1 章节介绍01:35

-

视频:4-2 metasploit攻击渗透测试框架基本使用17:21

-

视频:4-3 Windows系统异常的开机启动项和异常的计划任务(一)20:10

-

视频:4-4 Windows系统异常的开机启动项和异常的计划任务(二)09:28

-

视频:4-5 Windows系统异常的开机启动项和异常的计划任务(三)12:33

-

视频:4-6 查找在Windows操作系统中,黑客偷偷创建的文件24:57

-

视频:4-7 Windows系统浏览器的历史记录和密码记录11:40

-

视频:4-8 Windows系统可疑的进程异常网络连接24:13

-

视频:4-9 Windows系统影子账户(一)07:54

-

视频:4-10 Windows系统影子账户(二)09:58

-

视频:4-11 Linux系统异常的开机启动项和异常的计划任务(一)25:50

-

视频:4-12 Linux系统异常的开机启动项和异常的计划任务(二)07:16

-

视频:4-13 查找在linux操作系统中,黑客偷偷创建的文件16:09

-

视频:4-14 Linux系统异常的登录信息和历史执行命令12:20

-

视频:4-15 Linux系统可疑的进程和异常网络连接23:11

-

视频:4-16 章节总结03:38

第5章 黑客的脚印 – 日志分析

11 节|137分钟

-

视频:5-1 章节介绍02:11

-

视频:5-2 Windows事件日志12:21

-

视频:5-3 Windows系统环境下,在日志中发现黑客的蛛丝马迹22:51

-

视频:5-4 Windows操作系统安全加固(一)12:43

-

视频:5-5 Windows操作系统安全加固(二)21:39

-

视频:5-6 Linux系统日志分类01:45

-

视频:5-7 Linux系统环境下,在日志中发现黑客的蛛丝马迹21:45

-

视频:5-8 Linux操作系统安全加固(一)16:56

-

视频:5-9 Linux操作系统安全加固(二)06:21

-

视频:5-10 Linux操作系统安全加固(三)15:56

-

视频:5-11 章节总结02:18

第6章 网站被CC了怎么办?

12 节|101分钟

-

视频:6-1 章节介绍01:48

-

视频:6-2 什么是CC攻击?CC攻击的危害?01:18

-

视频:6-3 常见的CC攻击方法05:05

-

视频:6-4 网站被CC攻击后什么样 – 实验环境说明(一)13:23

-

视频:6-5 网站被CC攻击后什么样 – 快速CC攻击(二)05:37

-

视频:6-6 网站被CC攻击后什么样 – 慢速CC攻击(三)05:28

-

视频:6-7 CC攻击的防御方法 – iptables基础16:46

-

视频:6-8 CC攻击的防御方法 – iptables+ipset动态防御(一)06:02

-

视频:6-9 CC攻击的防御方法 – iptables+ipset动态防御(二)16:53

-

视频:6-10 【案例】web应用被CC攻击后的应急响应流程07:23

-

视频:6-11 安全加固 – 防止CC攻击20:20

-

视频:6-12 章节总结00:42

第7章 网站被植入WebShell怎么办?

15 节|239分钟

-

视频:7-1 章节介绍02:17

-

视频:7-2 什么是webshell07:48

-

视频:7-3 黑客是如何向网站植入WebShell的(一)15:23

-

视频:7-4 黑客是如何向网站植入WebShell的(二)18:57

-

视频:7-5 WebShell检测方法 – 落地文件检测法18:12

-

视频:7-6 WebShell检测方法 – 日志分析19:39

-

视频:7-7 WebShell检测方法 – snort入侵检测系统检测法(一)20:20

-

视频:7-8 WebShell检测方法 – snort入侵检测系统检测法(二)26:44

-

视频:7-9 【案例】Windows系统环境下,网站被植入WebShell后的应急响应流程(一)16:22

-

视频:7-10 【案例】Windows系统环境下,网站被植入WebShell后的应急响应流程(二)16:56

-

视频:7-11 【案例】Linux系统环境下,网站被植入WebShell后的应急响应流程(一)19:47

-

视频:7-12 【案例】Linux系统环境下,网站被植入WebShell后的应急响应流程(二)17:20

-

视频:7-13 安全加固 – 通过代码审计防止黑客植入WebShell19:09

-

视频:7-14 安全加固-通过WAF防止黑客植入webshell19:24

-

视频:7-15 章节总结00:39

第8章 网站页面被恶意篡改怎么办?

6 节|45分钟

-

视频:8-1 章节介绍01:26

-

视频:8-2 什么是网页篡改08:02

-

视频:8-3 黑客是如何篡改网页的13:00

-

视频:8-4 【案例】网页被篡改后的应急响应流程07:20

-

视频:8-5 安全加固 – 网页防篡改14:26

-

视频:8-6 章节总结00:34

第9章 服务器被DDOS了怎么办?

9 节|71分钟

-

视频:9-1 章节介绍01:05

-

视频:9-2 什么是DDOS攻击?02:23

-

视频:9-3 黑客常用的DDOS攻击手法(一)18:56

-

视频:9-4 黑客常用的DDOS攻击手法(二)17:24

-

视频:9-5 DDOS防御和安全加固方法25:34

-

视频:9-6 【案例】服务器被DDOS攻击后的应急响应流程04:41

-

作业:9-7 如何对TCP SYN Flood攻击进行限速和封禁IP?

-

作业:9-8 如何对UDP Flood攻击进行限速和封禁IP?

-

视频:9-9 章节总结00:57

第10章 办公终端被钓鱼了怎么办?

20 节|212分钟

-

视频:10-1 章节介绍03:05

-

视频:10-2 邮件发送流程02:13

-

视频:10-3 什么是钓鱼邮件05:58

-

视频:10-4 认识黑客常用的钓鱼邮件-域名伪造(一)11:28

-

视频:10-5 认识黑客常用的钓鱼邮件-域名伪造(二)13:40

-

视频:10-6 认识黑客常用的钓鱼邮件-邮件代发06:36

-

视频:10-7 认识黑客常用的钓鱼邮件-自建邮件服务器(一)22:32

-

视频:10-8 认识黑客常用的钓鱼邮件-自建邮件服务器(二)07:21

-

视频:10-9 什么是CobaltStrike03:54

-

视频:10-10 通过CobaltStrike4.8模拟黑客基本操作19:32

-

视频:10-11 认识黑客常用的钓鱼邮件-网站克隆12:09

-

视频:10-12 认识黑客常用的钓鱼附件-office宏病毒17:59

-

视频:10-13 认识黑客常用的钓鱼附件-快捷方式钓鱼19:18

-

视频:10-14 认识黑客常用的钓鱼附件-文件名反转钓鱼05:20

-

视频:10-15 认识黑客常用的钓鱼附件-自解压程序钓鱼05:22

-

作业:10-16 【作业】制作钓鱼邮件附件

-

视频:10-17 认识黑客常用的钓鱼附件-利用CVE-2017-11882漏洞钓鱼04:39

-

视频:10-18 【案例】办公终端被钓鱼后的应急响应流程(一)17:25

-

视频:10-19 【案例】办公终端被钓鱼后的应急响应流程(二)16:57

-

视频:10-20 安全加固 – 防止钓鱼邮件16:04

第11章 服务器中了挖矿木马怎么办?

8 节|65分钟

-

视频:11-1 章节介绍01:58

-

视频:11-2 区块链、比特币、挖矿、矿机、矿池、挖矿木马都是啥08:14

-

视频:11-3 常见的挖矿木马有哪些02:40

-

视频:11-4 黑客是如何植入挖矿木马的18:13

-

视频:11-5 【案例】Linux系统环境下,中了挖矿木马后的应急响应流程(一)13:18

-

视频:11-6 【案例】Linux系统环境下,中了挖矿木马后的应急响应流程(二)16:47

-

视频:11-7 安全加固-防止挖矿木马02:11

-

视频:11-8 章节总结01:16

第12章 服务器中了勒索病毒怎么办?

8 节|95分钟

-

视频:12-1 章节介绍01:01

-

视频:12-2 什么是勒索病毒和常见的勒索病毒25:16

-

视频:12-3 常见的勒索病毒解密方法02:19

-

视频:12-4 【案例】通过一段代码解密勒索病毒工作流程20:11

-

视频:12-5 【案例】黑客通过MySQL弱口令对数据库进行加密勒索(一)11:38

-

视频:12-6 【案例】黑客通过MySQL弱口令对数据库进行加密勒索(二)15:38

-

视频:12-7 安全加固 – 防止勒索病毒17:00

-

视频:12-8 章节总结01:18

第13章 如何斩断APT入侵的黑手?

8 节|87分钟

-

视频:13-1 什么是APT08:54

-

视频:13-2 实验环境介绍02:23

-

视频:13-3 信息收集和web网站打点10:48

-

视频:13-4 打通web站点的远程桌面隧道16:58

-

视频:13-5 域内信息收集14:45

-

视频:13-6 内网横向移动22:38

-

视频:13-7 APT攻击防御04:26

-

视频:13-8 课程总结05:31

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

评论(0)